Pillole di #MalwareAnalysis

I #Packer

I packer sono dei software che vengono utilizzati dalle software house per proteggere il proprio codice da azioni di #reverseEngineering. Naturalmente questo rende più difficoltosa questa operazione ma non impossibile ;-). Gli sviluppatori di #Malware li utilizzano invece per complicare le operazioni di malware analisi.

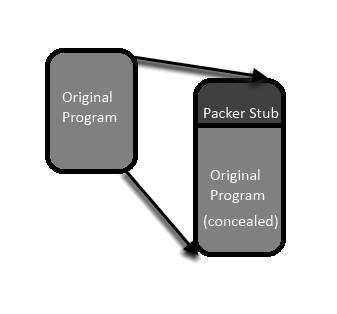

Ma cosa sono questi packer? Sono dei software in grado di prendere un software binario, comprimerlo (rendendo illegibili le stringhe interne) e impacchettarlo con uno stub, ovvero un programma in grado di decoprimerlo in memoria ed eseguirlo.

Per l’utente finale non cambia nulla. Lancierà il suo programma con un semplice click, ma l’azione eseguita è quella di eseguire lo stub che decomprime il programma e poi inizia la sua esecuzione.

Esistono moltissimi packer ma forse il più conosciuto è #UPX. Un software compresso con UPX è facilmente identificabile in quanto le sezioni del file PE vengono rinominate in UPX0 UPX1 etc… e sono altrettanto semplici da decomprimere.

Sfortunatamente UPX viene utilizzato poco e spesso è necessario eseguire azioni di decompressione ‘a mano’ utilizzando tool specifici ed i debugger come Olly

#hacker #cybersecurityup #cybersecurity #zeroday #ransomware

I Packer

- Antonio Capobianco

- Visite: 7292