Pillole di #MalwareAnalysis

Nella pillola precedente vi avevo parlato di Fuzzy Hashing, ora di #Imphash. Questo particolare hash riguarda la tabella #IAT (Importa Address Table) contenente tutte le funzioni importate dal #Malware. Queste funzioni e le relative librerie vengono messe in ordine di apparizione, riportate tutte in lettere minuscole, private delle estensioni (per le dll) e poi viene generato l’#hash #md5. Questo valore, che di per sé è poco indicativo, può permettere di capire se due differenti malware appartengono alla stessa famiglia e se sono stati generati dallo stesso threat actor.

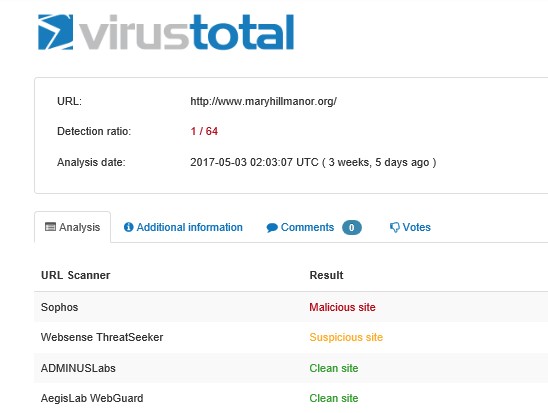

Questo valore viene anche fornito da #VirusTotal il famoso motore di identificazione malware di proprietà di #Google.

#Hacker #ZeroDay #Cybersecurity