RaccoonO365 smantellato: arrestato in Nigeria il “re” del phishing su Microsoft 365

- News

- Visite: 174

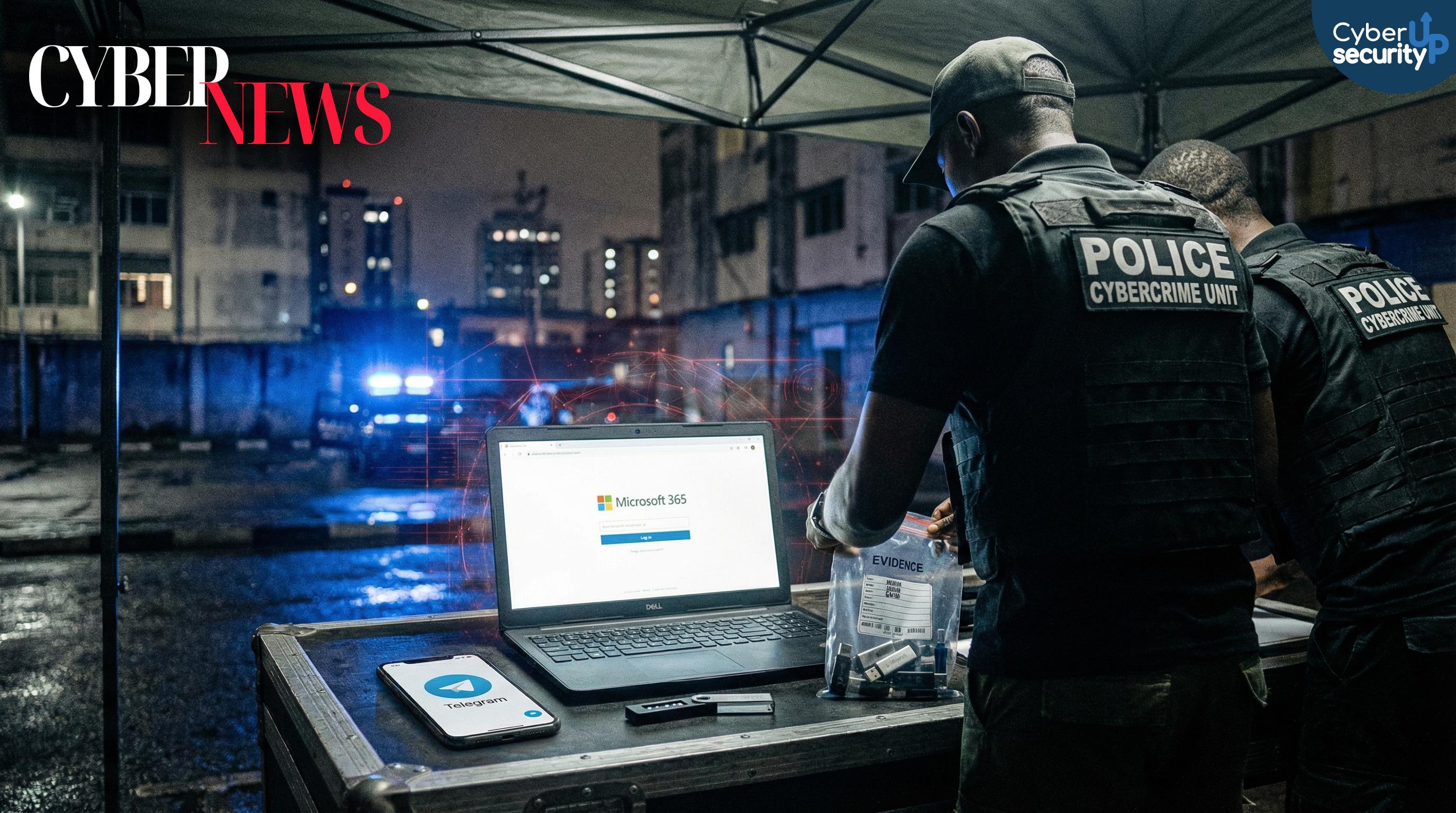

Le autorità in Nigeria hanno annunciato l’arresto di tre sospetti coinvolti in frodi informatiche e attacchi di phishing contro grandi organizzazioni. Tra i fermati figura il presunto sviluppatore principale di RaccoonO365, un servizio phishing-as-a-service (PhaaS) che ha preso di mira in particolare gli account Microsoft 365.

CVE-2025-14733 su WatchGuard: exploit attivi bucano VPN IKEv2 e aprono la rete, patch urgente

- News

- Visite: 141

Una vulnerabilita critica in WatchGuard Fireware OS sta attirando grande attenzione nel mondo della sicurezza informatica perche risulta gia sfruttata attivamente in attacchi reali. Il problema, identificato come CVE 2025 14733 con punteggio CVSS 9.3, riguarda un errore di tipo out of bounds write nel processo iked.

Maxi Blitz USA contro Ploutus: 54 incriminati per ATM jackpotting e 40,7 milioni rubati

- News

- Visite: 201

Il Dipartimento di Giustizia degli Stati Uniti ha annunciato un maxi procedimento contro un presunto schema di ATM jackpotting che avrebbe colpito sportelli automatici in tutto il Paese tramite il malware Ploutus. In totale sono state incriminate 54 persone, accusate a vario titolo di frode bancaria, effrazione, frode informatica, riciclaggio di denaro e danneggiamento di sistemi.

Zero-Day Cisco AsyncOS CVSS 10: hacker già dentro, rischio root sui Secure Email Gateway aziendali

- News

- Visite: 240

Cisco ha lanciato un avviso urgente su una vulnerabilita zero day di gravita massima che interessa Cisco AsyncOS, il software alla base di Cisco Secure Email Gateway e Cisco Secure Email and Web Manager. La falla, identificata come CVE 2025 20393 con punteggio CVSS 10.0, risulta gia sfruttata attivamente in attacchi mirati.

Phishing Device Code su Microsoft 365: token rubati, account takeover e attacchi mirati tra USA ed Europa

- News

- Visite: 221

Una nuova ondata di attacchi di phishing sta prendendo di mira account Microsoft 365 sfruttando il device code authentication, un flusso legittimo pensato per consentire l’accesso da dispositivi con input limitato. In questo scenario, un gruppo di minaccia sospettato di essere allineato alla Russia utilizza una tecnica nota come device code phishing per ottenere token di accesso e arrivare al takeover dell’account, cioè la completa compromissione dell’identità digitale della vittima.

Ritorno di Infy “Prince of Persia”: nuova ondata APT con Foudre e Tonnerre, phishing evoluto e C2 impenetrabile

- News

- Visite: 217

Il gruppo APT iraniano noto come Infy, spesso indicato anche come Prince of Persia, è tornato a farsi notare dopo anni di apparente silenzio con una nuova ondata di attività malware e cyber spionaggio. Le analisi più recenti descrivono una campagna discreta ma estesa, attiva su più aree geografiche e sostenuta da un ecosistema tecnico aggiornato che rende più difficile il tracciamento e il blocco delle infezioni.

Furti Crypto 2025 alle Stelle: hacker nordcoreani rubano 2 miliardi e colpiscono un exchange da 1,5 miliardi

- News

- Visite: 216

Nel 2025 i furti di criptovalute hanno registrato un aumento netto e preoccupante, con una parte dominante attribuita a gruppi di hacker collegati alla Corea del Nord. Le analisi di intelligence blockchain indicano che questi attori hanno sottratto almeno 2.02 miliardi di dollari in criptovalute, su oltre 3.4 miliardi rubati a livello globale tra gennaio e inizio dicembre.

GhostPairing su WhatsApp: un QR basta per rubarti l’account e svuotarti i dati in pochi minuti

- News

- Visite: 244

Nel panorama della cybersecurity le minacce evolvono con rapidita e spesso riutilizzano funzioni legittime in modi inattesi. Una delle tendenze piu evidenti e la crescita di campagne di social engineering che puntano su fiducia e urgenza.

Crack e YouTube diventano trappole: CountLoader e GachiLoader aprono la porta agli info stealer

- News

- Visite: 243

Le campagne di malware che sfruttano software craccato e video su YouTube stanno diventando sempre piu efficaci nel colpire utenti e aziende. Due esempi recenti sono CountLoader e GachiLoader, loader modulari progettati per aprire la strada a infezioni piu gravi come info stealer e strumenti di controllo remoto.

Kimwolf conquista Android TV: 1,8 milioni di dispositivi in botnet, DDoS record e C2 nascosto su ENS

- News

- Visite: 244

La botnet Kimwolf sta attirando grande attenzione nel mondo della cybersecurity per la sua capacita di compromettere dispositivi Android TV su vasta scala e di avviare attacchi DDoS massivi. Le analisi indicano che questa rete malevola ha arruolato circa 1.8 milioni di dispositivi infetti tra smart TV, set top box e tablet basati su Android, trasformandoli in nodi controllati da remoto per operazioni criminali.

- LongNosedGoblin colpisce governi asiatici: malware diffuso via Group Policy e C2 su OneDrive per spionaggio invisibile

- Truffa QR su Android: finta app consegne installa DocSwap RAT e svuota dati, SMS e fotocamera

- Ink Dragon colpisce l’Europa: SharePoint e IIS trasformati in relay C2 con ShadowPad e FINALDRAFT

- Phishing ForumTroll contro eLibrary: accademici russi nel mirino, malware PowerShell Tuoni prende il controllo Windows

Pagina 1 di 187

Cyber pillole più lette

- Pillole di Pentration Testing: Un altro punto di vista sulle vulnerabilità: CWE

- Pillole di analisi forense: I file Thumbs.db

- APC Injection

- Pillole di Ethical hacking: Shodan, il motore di ricerca più pericoloso al mondo

- Fuzzy Hashing

- Come un malware può Killare un antivirus.

- Come #Emotet da trojan bancario è diventato la più grande botnet in attività

- DLL Injection in linguaggio C

Articoli più letti

- Geolocalizzazione, tutto ciò che devi sapere: pericoli e sfide

- Ancora app fraudolente, ancora su Google Play Store: Android nell’occhio del ciclone

- Conti svuotati dopo aver ricevuto un SMS: ecco il Phishing che danneggia i proprietari di PostePay e PostePay Evolution

- Il Penetration testing, cos'è e come funziona

- Un malware attacca gli sportelli Bancomat e gli fa sputare banconote all’impazzata!